Es dauert nicht mehr lange und wir haben Juni und die Zertifikate für den Windows-Secure-Boot laufen aus.

Das eigentliche Problem ist …

Secure Boot ist der Schutzwall beim Systemstart. Er stellt sicher, dass nur signierte und vertrauenswürdige Bootloader geladen werden. Diese Vertrauenskette basiert auf Zertifikaten, die im UEFI (dem BIOS-Nachfolger) hinterlegt sind.

Die Krux: Die aktuell weit verbreiteten Zertifikate (wie die „Windows Production CA 2011“) laufen im Jahr 2026 aus. Da Hardware oft viele Jahre im Einsatz ist, müssen die neuen Zertifikate („Windows UEFI CA 2023“) jetzt auf die Rechner verteilt werden, damit der Übergang nahtlos funktioniert.

Sollte der Rechner keinen SecureBoot verwenden (ich kenne da einige alte Systeme mit Windows Server 2019) dann könnt ihr jetzt mit dem Lesen aufhören. Gibt es aber weitere Windows Systeme, dann vielleicht doch nicht 🙂

Glücklicherweise hat Microsoft diesmal einen klaren Plan

Microsoft geht bei diesem kritischen Update vorsichtig vor, um „Bricks“ (unbrauchbare Hardware) zu vermeiden. Der Rollout erfolgt in Phasen:

- Vorbereitungsphase: Die neuen Zertifikate werden per Windows Update bereitgestellt, aber noch nicht aktiv erzwungen.

- Testphase: Administratoren können die neuen Zertifikate manuell aktivieren (siehe PowerShell-Teil unten).

- Erzwingungsphase: Ab 2026 wird das neue Zertifikat zur Pflicht.

Besonders für Windows Server hat Microsoft ein „Playbook“ veröffentlicht, da hier die Ausfallrisiken bei Boot-Fehlern besonders kritisch sind.

Windows Server Secure Boot playbook for certificates expiring in 2026 | Microsoft Community Hub

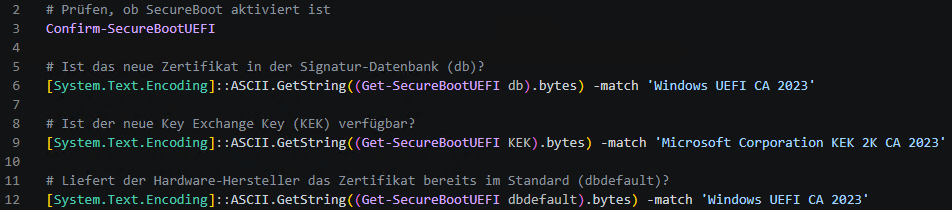

Mit PowerShell kann man eine grundlegende Prüfung durchführen

Neuere Windows-Versionen zeigen den Status der Secure-Boot-Zertifikate mittlerweile direkt in der Windows-Sicherheit-App an. Doch für Administratoren, die hunderte Systeme verwalten oder eine Automatisierung benötigen, ist die PowerShell das Werkzeug der Wahl.

Ermitteln des Status

PowerShell muss für die Tests mit administrativen Rechten gestartet werden! Und bitte, den Code Zeile für Zeile ausführen und nicht als Skript betrachten. Vielleicht seit ihr ja nach Zeile 6 schon fertig.

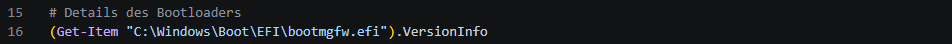

Details zum Bootloader auslesen

Um sicherzugehen, welche Version des Bootmanagers aktuell verwendet wird, hilft dieser Befehl.

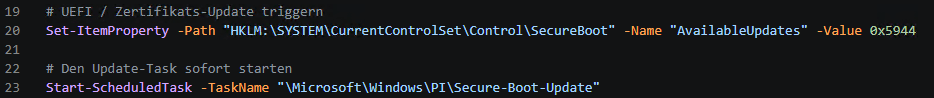

Zum Schluss (falls notwendig) kann man das Update manuell triggern

Wenn ihr nicht auf den automatischen Rollout warten möchtest (z.B. in einer Testumgebung), kannst das Update der UEFI-Variablen über die Registry und eine geplante Aufgabe erzwungen werden.

Achtung: Das Update schreibt in das UEFI des Mainboards.

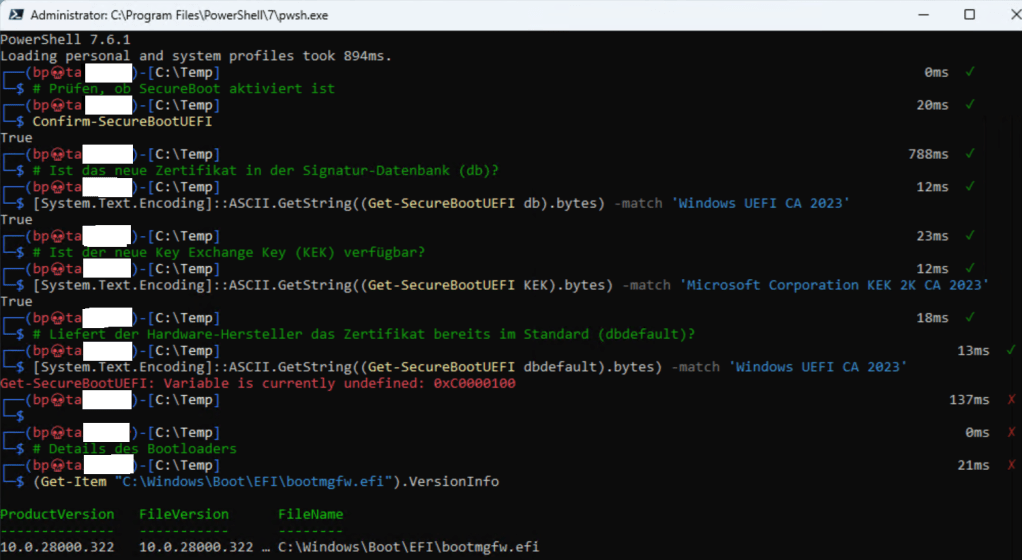

Wie sieht das in der Praxis aus …

Das Windows Notebook hatte durch die Installation aller Updates die Zertifikate schon an board.

Der Fehler 0xC0000100 kommt daher, dass nicht jede Hardware das Auslesen der Detault-Datenbank des Herstellers zuläßt.

Fazit

Der Wechsel der Secure-Boot-Zertifikate ist eine Operation am offenen Herzen und bedeutet vor allem in „Altumgebungen“ einiges an Arbeit, muss doch jeder PC geprüft werden. Insofern ist jetzt ein gutes Zeitpunkt damit zu beginnen.

Enjoy it, b!